Aset Sistem Informasi harus dilindungi melalui sistem keamanan yang

baik. Sebut dan jelaskan langkah-langkah utama pelaksanaan program

keamanan tsb.

Jawaban :

Menurut saya langkah-langkah utama pelaksanaan Program keamanan (Conducting a Security Program) yaitu :

1. Preparation of a Project Plan (Persiapan Rencana Pekerjaan)

Perencanaan proyek untuk tinjauan keamanan mengikuti item, sebagai berikut:

- Tujuan Review

- Ruang Lingkup (Scope) Review

- Tugas yang harus dipenuhi

- Organisasi dari Tim Proyek

- Sumber Anggaran (Pendanaan) dan

- Jadwal untuk Menyelesaikan Tugas

2.

Identification of asset (Identifikasi Kekayaan)

Katagori asset :

- Personnel (end users, analyst, programmers, operators, clerks, Guards)

- Hardware (Mainframe, minicomputer, microcomputer, disk, printer, communication lines, concentrator, terminal)

- Fasilitas (Furniture, office space, computer rom, tape storage rack)

- Dokumentasi (System and program doc.,database doc.,standards plans, insurance policies, contracts)

- Persediaan (Negotiable instrument, preprinted forms, paper, tapes, cassettes)

- Data/Informasi (Master files, transaction files, archival files)

- Software Aplikasi (Debtors, creditors, payroll, bill-of-materials, sales, inventory)

- Sistem Software (Compilers, utilities, DBMS, OS, Communication Software, Spreadsheets)

3.

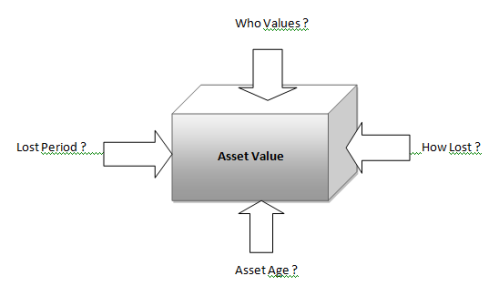

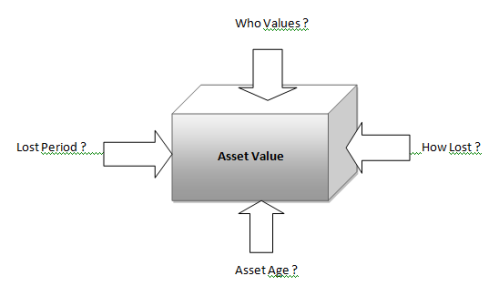

Valuation of asset (Penilaian Kekayaan)

Langkah ke tiga adalah penilaian kekayaan, yang merupakan langkah

paling sulit. Parker (1981) menggambarkan ketergantungan penilaian pada

siapa yang ditanya untuk memberikan penilaian, cara penilaian atas

kekayaan yang hilang (lost), waktu periode untuk perhitungan atas

hilangnya kekayaan, dan umur asset.

4.

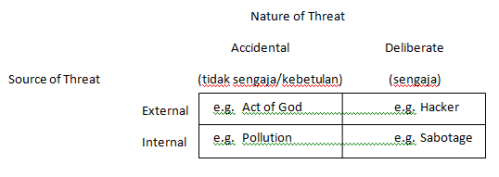

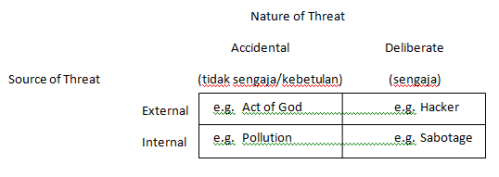

Threats Identification (Identifikasi Ancaman-ancaman)

Sumber ancaman External :

- Nature / Acts of God

- H/W Suppliers

- S/W Suppliers

- Contractors

- Other Resource Suppliers

- Competitors (sabotage, espionage, lawsuits, financial distress through fair or unfair competition)

- Debt and Equity Holders

- Unions (strikes, sabotage,harassment)

- Governmnets

- Environmentalist (Harassment (gangguan), unfavorable publicity)

- Criminals/hackers (theft, sabotage, espionage, extortion)

Sumber ancaman Internal :

- Management, contoh kesalahan dalam penyediaan sumber daya, perencanaan dan control yang tidak cukup.

- Employee, contoh Errors, Theft (pencurian), Fraud (penipuan),

sabotase, extortion (pemerasan), improper use of service (penggunaan

layanan yg tidak sah)

- Unreliable system, contoh Kesalahan H/W, kesalahan S/W, kesalahan fasilitas.

5.

Threats LikeIihood Assessment (Penilaian Kemungkinan Ancaman)

Contoh, perusahaan asuransi dapat menyediakan informasi tentang kemungkinan

terjadinya kebakaran api dalam satu waktu periode tertentu.

6.

Exposures analysis (Analisis Ekspose)

Tahap analisis ekspose terdiri dari 4 tugas yaitu :

- Identification of the controls in place

- Assessment of the reliability of the controls in place

- Evaluation of the likelihood that a threat incident will be successful

- Assess the resulting loss if the threat is successful

7. Adjust controls (Pengaturan Kontrol)

8. Prepare Security report (Persiapan Laporan Keamanan)

REFERENSI :

- http://anjaruntoro.wordpress.com/2012/11/25/manajemen-kontrol-keamanan-langkah-langkah-pelaksanaan-program-keamanan/